本文目录导读:

在数字化时代,电脑监控技术既可用于合法合规的管理场景,也可能涉及隐私侵犯,本文将围绕“如何监控他人电脑”这一主题,从技术手段、法律边界、伦理考量三个维度展开分析,帮助读者全面了解相关操作的规范性与风险。

技术实现方式:合法监控的常见手段

合法的电脑监控通常基于特定目的,如企业员工管理、家庭儿童保护或设备安全防护,以下为几种主流技术路径,需强调所有操作必须获得被监控方的明确知情同意。

专业监控软件部署

通过安装专业的监控软件,可实现对电脑使用情况的全面记录,这类软件功能包括:

- 屏幕录制:实时或定时捕获屏幕画面,记录操作行为。

- keystroke记录:记录键盘输入内容,包括聊天信息、搜索关键词等。

- 应用程序监控:统计软件运行时长、启动频率,限制无关程序使用。

- 文件操作追踪:记录文件的创建、修改、删除行为,支持日志导出。

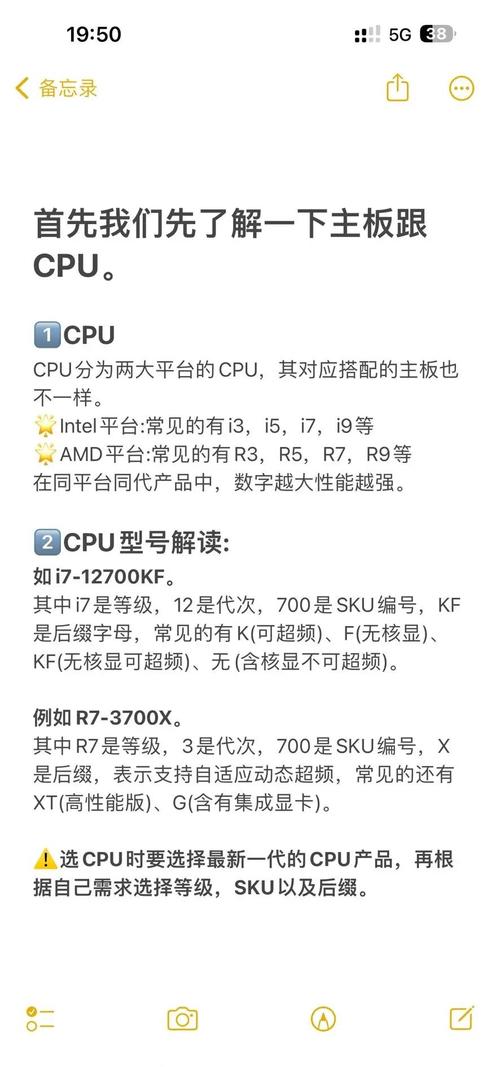

常用工具对比:

| 工具名称 | 适用场景 | 核心功能 | 合规要求 |

|||||

| ActivTrak | 企业员工管理 | 网页使用分析、生产力评估 | 需书面告知员工 |

| Qustodio | 家庭儿童监护 | 社交媒体监控、应用使用限制 | 需监护人操作并明确告知 |

| mSpy | 移动设备监控 | 通话记录、短信监控、GPS定位 | 仅限合法监护关系 |

系统内置功能利用

部分操作系统自带基础监控工具,无需第三方软件:

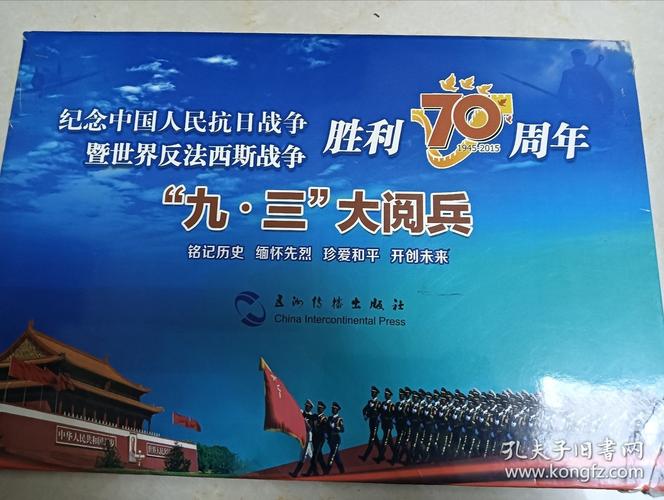

- Windows:通过“家长控制”功能限制使用时长、拦截不适宜内容;或使用“事件查看器”记录系统日志。

- macOS:通过“屏幕使用时间”功能查看应用使用报告,设置内容访问限制。

- 企业环境:借助域控制器(Active Directory)统一管理员工电脑,实施策略控制。

网络层监控

在局域网环境中,可通过路由器或网络监控工具实现流量监控:

- 路由器日志:记录设备访问的网址、连接时长,适用于家庭网络管理。

- Wireshark:抓包分析网络数据,需专业知识且可能涉及隐私风险,仅推荐用于网络安全排查。

法律与伦理边界:不可逾越的红线

无论出于何种目的,监控他人电脑均需严格遵守法律法规,否则可能面临民事赔偿、行政处罚甚至刑事责任。

法律法规核心要点

- 知情同意原则:根据《民法典》第1032条,自然人享有隐私权,任何组织或个人不得以刺探、侵扰等方式侵害他人隐私,监控他人电脑前,必须获得被监控方的明确书面同意,企业需在员工手册中明确告知监控政策并签字确认。

- 禁止非法用途:如监控涉及获取银行账户、密码、个人隐私信息等,可能构成《刑法》第253条规定的“侵犯公民个人信息罪”,最高可判处七年有期徒刑。

- 地域差异:欧盟《通用数据保护条例》(GDPR)要求监控需获得“明确且自由表示的同意”,美国《电子通信隐私法》(ECPA)禁止未经授权的电子通信监控,国内需遵守《网络安全法》《个人信息保护法》等法规。

伦理考量

即使法律允许,伦理层面仍需谨慎评估:

- 目的正当性:监控目的应限于合理场景(如企业防泄密、儿童防沉迷),避免过度收集无关信息。

- 最小必要原则:仅收集实现目的所必需的数据,例如企业监控可聚焦工作软件使用效率,而非私人聊天内容。

- 透明度与控制权:被监控方应有权查看监控内容、提出异议,并要求删除无关数据。

风险提示:非法监控的严重后果

若未经许可监控他人电脑,可能面临以下风险:

- 法律风险:被监控方可提起民事诉讼,要求赔偿精神损失;情节严重者,公安机关可介入调查,追究刑事责任。

- 技术反制:被监控方可通过杀毒软件、防火墙或专业反监控工具检测到监控行为,导致信任关系破裂。

- 声誉损失:企业若因非法监控被曝光,将面临品牌形象受损、客户流失等连锁反应。

相关问答FAQs

Q1:企业监控员工电脑是否合法?

A1:合法,但需满足三个条件:①在员工入职时通过书面形式明确告知监控政策,并纳入员工手册;②监控范围仅限于与工作相关的行为,如办公软件使用、外发文件内容等,不得涉及员工私人通讯;③采取必要措施保障监控数据安全,防止泄露,若未履行告知义务或过度监控,企业将构成侵权。

Q2:家长能否在孩子电脑上安装监控软件?

A2:可以,但需遵循“儿童利益最大化”原则,对于未满14周岁的未成年人,家长可直接安装监控软件;对于14周岁以上的未成年人,建议提前告知并解释监控目的,尊重其合理隐私,监控内容不得用于非教育目的,且在孩子成年后应及时删除相关数据。

评论列表 (0)