在数字化时代,互联网已成为工作、学习和生活不可或缺的工具,但网络环境中也充斥着大量不良信息和安全威胁,为了保护个人隐私、企业数据安全以及过滤有害内容,"电脑如何墙"成为许多用户关注的焦点,这里的"墙"并非指物理隔离,而是通过技术手段构建网络安全屏障,实现访问控制、内容过滤和风险防护,本文将从技术原理、实现方法、工具选择及注意事项四个方面,系统介绍电脑如何有效构建网络安全防护体系。

技术原理:理解"墙"的核心机制

电脑"墙"的本质是网络安全防护技术,其核心机制基于网络分层控制和数据包过滤,从技术层面看,主要分为以下几类:

防火墙技术

防火墙是"墙"的基础,通过预设规则监控网络流量,允许合法数据通过,拦截异常访问,传统软件防火墙工作在应用层,可过滤特定端口和协议;而硬件防火墙(如路由器集成功能)则工作在网络层,能高效处理大规模数据包,现代防火墙还支持状态检测,能跟踪连接状态,识别并阻断未授权访问。代理服务器

代理服务器作为用户与互联网之间的中间层,用户通过代理访问目标网站时,请求会先发送至代理服务器,由其转发并隐藏用户真实IP,代理还可配置缓存功能,加速重复访问,同时通过内容过滤规则屏蔽特定网站。DNS过滤

域名系统(DNS)是互联网的"地址簿",通过修改DNS服务器或配置本地hosts文件,可阻止域名解析到恶意IP,将不良网站的域名解析指向本地地址或空白页面,实现访问拦截。VPN与隧道技术

虚拟专用网络(VPN)通过加密隧道在公共网络中建立安全连接,常用于保护数据传输安全,部分VPN还支持"分流"功能,允许用户根据需求选择是否通过代理访问特定网络,兼顾安全与访问灵活性。

实现方法:从基础到进阶的防护方案

根据使用场景和技术复杂度,电脑"墙"的实现可分为个人用户和企业级两类,具体方法如下:

(一)个人用户简易方案

系统自带防火墙

Windows、macOS等操作系统均内置防火墙,开启后可自动拦截入站连接,以Windows为例,路径为"控制面板→Windows Defender防火墙→启用或关闭防火墙",建议勾选"阻止所有传入连接"以增强安全性。

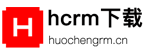

第三方安全软件

杀毒软件(如360安全卫士、火绒安全)通常集成防火墙、网页防护和广告过滤功能,360安全卫士的"网络防火墙"可自定义应用程序的网络访问权限,阻止非授权程序联网。路由器级过滤

家庭或办公路由器支持家长控制和黑名单功能,登录路由器管理界面(通常为192.168.1.1),在"安全设置"中添加需要屏蔽的网站域名或IP地址,所有连接该路由器的设备均生效。Hosts文件修改

通过修改系统hosts文件,可直接屏蔽特定网站,以Windows为例,文件路径为C:\Windows\System32\drivers\etc\hosts,在末尾添加0.0.1 目标网站域名,保存后即可拦截访问。

(二)企业级专业方案

企业网络环境复杂,需采用多层次防护策略,核心工具包括:

硬件防火墙

部署在企业网络出口,如华为、思科等企业级防火墙,支持基于应用、用户和内容的精细化控制,可识别并阻断病毒、木马及APT攻击。上网行为管理设备

专用上网行为管理器(如深信服、山石网科)支持流量审计、内容过滤和带宽管理,可设置工作时间屏蔽视频网站,或禁止P2P下载,提升工作效率。统一威胁管理(UTM)

UTM集防火墙、入侵检测、防病毒和VPN功能于一体,适合中小企业,通过云端威胁情报库实时更新恶意URL列表,动态拦截钓鱼网站和恶意软件。

零信任架构

最新企业安全理念,基于"永不信任,始终验证"原则,对所有访问请求进行身份验证和权限控制,即使在内网环境中也需严格授权,有效防范横向攻击。

工具选择:匹配需求的实用方案

不同用户对"墙"的需求差异较大,以下工具对比可帮助选择合适方案:

| 工具类型 | 代表产品 | 适用场景 | 优点 | 局限性 |

|---|---|---|---|---|

| 系统防火墙 | Windows Defender防火墙 | 个人基础防护 | 系统集成,无需安装 | 功能单一,高级配置复杂 |

| 第三方安全软件 | 360安全卫士、火绒安全 | 个人用户综合防护 | 操作简单,集成广告过滤 | 可能占用系统资源 |

| 企业级防火墙 | 华为USG系列、思科ASA | 企业网络边界防护 | 高性能,支持策略精细化 | 成本高,需专业运维 |

| 代理服务器 | Squid、CCProxy | 局域网共享代理 | 可缓存加速,支持访问控制 | 配置复杂,需维护服务器 |

| DNS过滤服务 | OpenDNS、CleanBrowsing | 家庭/企业内容过滤 | 无需客户端,全局生效 | 依赖DNS解析,可被绕过 |

注意事项:合规与安全的平衡

在构建"墙"的过程中,需注意以下问题,避免法律风险或安全漏洞:

遵守法律法规

根据《中华人民共和国网络安全法》,个人和组织不得从事危害网络安全的活动,如非法侵入他人网络、干扰网络正常功能等,企业实施网络过滤时,需确保不侵犯员工隐私权,并提前告知过滤规则。避免过度防护

过度限制网络访问可能影响工作效率,例如屏蔽必要的技术文档网站或协作工具,建议采用"白名单+黑名单"结合的方式,优先允许访问常用网站,再补充拦截恶意内容。定期更新规则

恶意网站和攻击手段不断变化,需定期更新防火墙规则、病毒库和威胁情报库,每周检查黑名单列表,及时添加新的恶意域名。防范绕过风险

部分用户可能通过VPN、代理或修改DNS等方式绕过"墙",企业可部署入侵检测系统(IDS) 监控异常流量,或使用终端安全管理软件限制代理软件的安装。

相关问答FAQs

Q1: 个人用户如何免费实现电脑"墙"功能?

A: 个人用户可通过组合免费工具实现基础防护:

- 开启系统自带防火墙(Windows Defender或macOS防火墙);

- 安装轻量级安全软件(如火绒安全),启用广告过滤和网页防护;

- 修改路由器DNS为公共过滤服务(如Cloudflare DNS:1.1.1.1),拦截恶意域名;

- 必要时通过Hosts文件手动屏蔽特定网站,以上组合无需付费,且能满足日常安全需求。

Q2: 企业部署"墙"时,如何平衡安全与员工工作效率?

A: 企业可通过以下策略实现平衡:

- 分类管理:将网站分为"工作相关""娱乐""恶意"三类,仅屏蔽恶意网站和与工作无关的娱乐网站(如视频、社交平台);

- 时段控制:允许员工在休息时间(如午休、下班后)访问部分娱乐网站,工作时间限制访问;

- 权限分级:根据岗位需求分配不同访问权限,如研发人员可访问技术论坛,行政人员则受限;

- 定期反馈:收集员工对过滤规则的反馈,调整不合理限制,确保工具不成为工作障碍。

评论列表 (0)