在数字化时代,电脑已成为个人生活与工作的重要载体,但其安全性也面临着诸多潜在威胁,了解“如何攻入电脑”并非为了鼓励非法行为,而是从防御者视角出发,洞察攻击手段以构建更坚固的安全防线,以下将从技术手段、防范策略及伦理边界三个维度,系统解析相关知识点,帮助读者提升安全意识。

常见电脑入侵技术手段解析

电脑入侵通常指未经授权访问他人计算机系统并获取控制权或数据的行为,攻击者会利用系统漏洞、人为疏忽或技术陷阱实现目标,以下为几种主流入侵方式及其原理:

恶意软件植入

恶意软件是入侵的核心工具,主要包括病毒、木马、勒索软件等。

- 木马程序:伪装成正常软件(如系统补丁、激活工具)诱导用户下载运行,一旦执行,攻击者可通过后门远程控制电脑,窃取文件、摄像头权限或植入其他恶意程序。

- 勒索软件:通过加密用户文件并索要赎金获利,常利用钓鱼邮件或漏洞套件传播,如“WannaCry”曾造成全球大规模系统瘫痪。

- 远程访问木马(RAT):如“DarkComet”,支持键盘记录、屏幕监控、文件管理等操作,隐蔽性极强,可长期潜伏于系统中。

网络攻击技术

- 钓鱼攻击:伪造可信机构(如银行、社交平台)的邮件或网站,诱骗用户输入账号密码、银行卡信息,据统计,2025年全球钓鱼攻击事件同比增长28%,其中85%的企业数据泄露与此相关。

- 漏洞利用:针对操作系统或软件未修复的安全缺陷(如缓冲区溢出、SQL注入)进行攻击,Log4j漏洞曾导致全球数百万设备面临入侵风险。

- 中间人攻击(MITM):在公共WiFi环境下,攻击者拦截用户与服务器之间的通信数据,窃取敏感信息,攻击者可通过ARP欺骗或伪造热点实现中间人劫持。

社会工程学攻击

社会工程学利用人的心理弱点绕过技术防护,常见手段包括:

- 冒充身份:攻击者冒充IT人员、同事或亲友,通过电话或聊天软件骗取用户信任,要求提供系统密码或远程协助权限。

- 诱饵陷阱:在U盘、邮件附件中植入恶意程序,并标注为“工资表”“项目资料”等诱惑性文件,用户点击后即触发感染。

- 恐吓诈骗:伪造“警方通报”“系统警告”等信息,声称用户涉嫌违法或系统存在严重漏洞,诱导其下载所谓“安全工具”,实则植入木马。

电脑入侵的防范策略与最佳实践

面对多样化的攻击手段,个人与企业需构建“技术+管理+意识”的多维防护体系,以下是具体防范措施:

技术层面加固防护

- 系统与软件更新:及时安装操作系统、浏览器及应用程序的安全补丁,关闭不必要的默认端口和服务,减少漏洞被利用的风险。

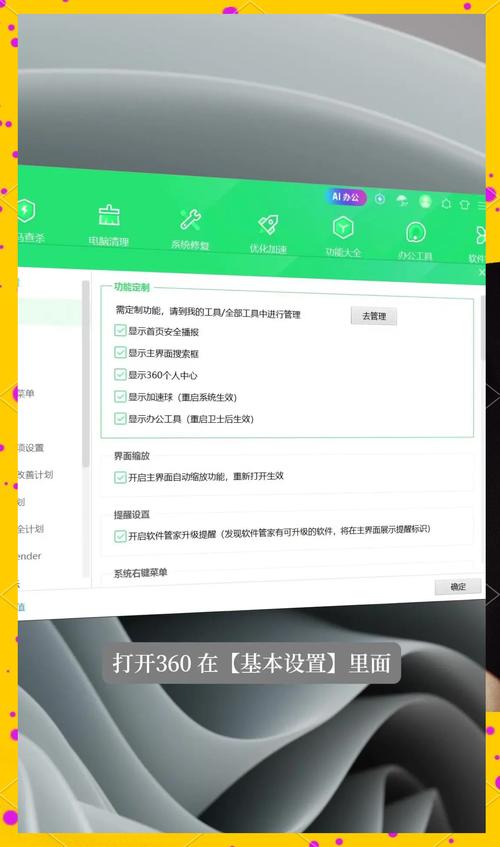

- 安全软件部署:安装可靠的杀毒软件、防火墙及入侵检测系统(IDS),定期进行全盘扫描,并实时监控网络连接状态。

- 数据加密与备份:对重要文件采用AES等高强度加密算法存储,定期将数据备份至离线设备或云端,避免勒索软件导致数据丢失。

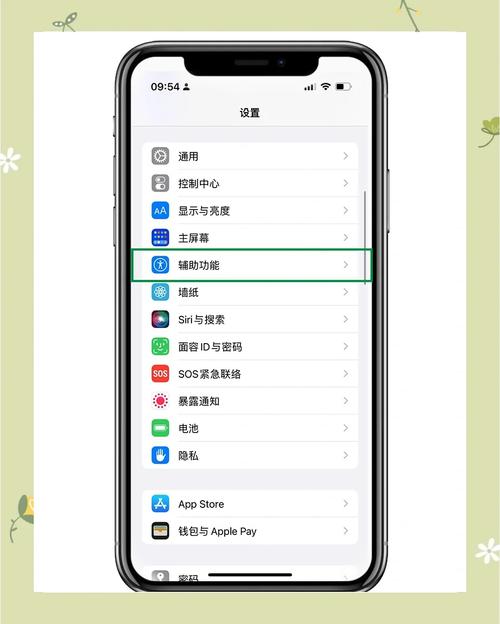

- 网络访问控制:启用双因素认证(2FA),对敏感操作(如密码修改、资金转账)进行二次验证;避免使用公共WiFi处理重要事务,如需使用,建议开启VPN加密连接。

管理层面规范操作

- 权限最小化原则:为不同用户分配最小必要权限,禁用 guest 账户,避免使用管理员账户进行日常操作。

- 定期安全审计:通过日志分析工具检查系统异常行为(如异常登录、文件修改),及时发现潜在入侵迹象。

- 设备物理安全:设置开机密码、BIOS密码,锁屏离开时启用快捷键(如Win+L),防止他人通过物理接触访问电脑。

意识层面提升警惕

- 识别钓鱼信息:对陌生邮件、短信中的链接保持警惕,不轻易点击未知来源的附件;核对发件人邮箱地址,注意拼写错误或异常域名(如“service@app1e.com”中的“l”替换为“1”)。

- 密码管理规范:采用“长密码+特殊字符+大小写字母”的组合,不同平台使用不同密码,可借助密码管理器生成并存储复杂密码。

- 安全习惯培养:不下载破解软件、盗版影视资源,从官方渠道获取软件;定期清理浏览器缓存及Cookie,避免敏感信息残留。

常见入侵手段与防范措施对照表

| 入侵手段 | 原理 | 防范措施 |

|---|---|---|

| 钓鱼邮件 | 伪造可信页面窃取账号密码 | 核对发件人身份,不点击陌生链接,启用邮件过滤 |

| 漏洞利用 | 攻击软件未修复的安全缺陷 | 及时更新系统补丁,关闭非必要端口 |

| 木马程序 | 伪装正常软件诱导用户下载 | 从官方渠道下载软件,安装前杀毒扫描 |

| 社会工程学诈骗 | 利用心理弱点骗取信任或敏感信息 | 核实对方身份,不透露密码及验证码 |

| 公共WiFi劫持 | 中间人拦截网络通信数据 | 避免使用公共WiFi处理敏感事务,开启VPN |

法律与伦理边界:合法与非法入侵的界定

需要强调的是,未经授权的电脑入侵行为违反《刑法》《网络安全法》等法律法规,将承担刑事责任,非法获取计算机信息系统数据罪最高可判处七年有期徒刑,而合法的“入侵”仅限于特定场景:

- 渗透测试:企业在授权委托下,由专业安全团队模拟攻击行为,以发现系统漏洞,需签订书面协议并明确测试范围。

- 白帽子漏洞挖掘:安全研究人员通过合法平台(如HackerOne)向厂商提交漏洞,并获得奖励,严禁未经许可的测试行为。

任何个人或组织均不得以“学习技术”“炫耀能力”等名义实施入侵,尊重他人隐私与数据安全是数字时代的基本准则。

相关问答FAQs

问题1:如何判断自己的电脑是否被入侵?

答:电脑被入侵可能出现以下异常信号:系统运行速度明显变慢、硬盘频繁读写(无操作时)、弹出未知程序或窗口、鼠标光标自动移动、账号密码被篡改或登录异常、杀毒软件频繁报警等,若出现上述情况,应立即断开网络连接,使用安全软件全盘扫描,并修改重要账号密码。

问题2:如果不慎点击了恶意链接或下载了可疑文件,该如何处理?

答:第一步立即断开网络连接(禁用WiFi或拔掉网线),防止恶意程序进一步传播或数据泄露;第二步启动杀毒软件进行全盘查杀,尝试隔离或删除恶意文件;第三步检查账户安全,修改常用平台密码,开启登录提醒;第四步若涉及银行、支付账户,立即联系相关机构冻结账户;第五步备份重要数据后,考虑重装系统彻底清除隐患。

评论列表 (0)