了解隐藏访客主机的可行方法

当我们在公共网络浏览网页、使用应用时,是否曾担忧自己的数字足迹被追踪?网站的服务器通常会记录访问者的IP地址(访客主机信息),这就像是一串独特的网络门牌号,可能关联到大致的地理位置和网络服务商,对于注重隐私的苹果手机用户来说,了解如何减少这种信息暴露是数字安全的重要一环。

为何需要关注IP地址?

IP地址是设备在网络中的标识符,网站服务器记录它主要用于基础运维(如流量分析、安全防护)和内容适配(如展示本地化内容),在特定情境下,IP信息可能被用于更广泛的用户画像构建,甚至被不严谨的第三方获取,虽然它通常无法直接精确定位到个人,但结合其他数据点,隐私泄露的风险会显著增加。

苹果手机上保护IP隐私的有效策略

代理服务器:网络访问的中间人

- 原理: 你的流量首先发送到代理服务器,再由代理服务器访问目标网站,目标网站看到的将是代理服务器的IP地址,而非你的真实IP。

- 苹果手机设置:

- 获取可靠的代理服务器地址(通常需要付费订阅信誉良好的服务)。

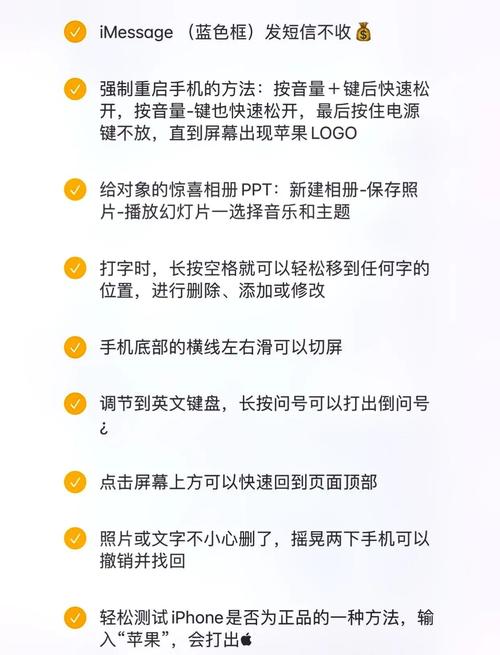

- 打开

设置>无线局域网> 点击当前连接的Wi-Fi旁边的i图标。 - 向下滚动到

HTTP 代理部分,选择手动。 - 填入服务器地址和端口号(若需要认证,填写用户名和密码)。

- 此后通过此Wi-Fi的网络流量将经由代理中转。

- 优点: 配置相对直接,可针对特定Wi-Fi网络设置。

- 注意: 代理服务器本身可以看到你的原始流量(除非配合加密),选择可信服务商至关重要,免费代理通常存在安全和隐私风险。

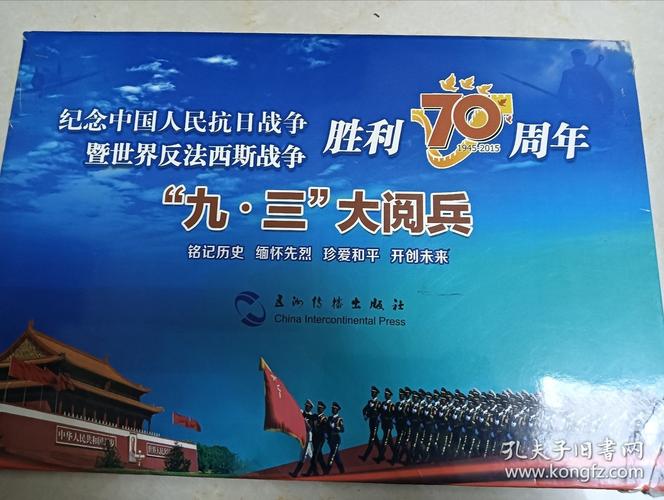

虚拟专用网络:构建加密隧道

- 原理: VPN在设备与VPN服务器之间建立加密通道,所有网络流量都通过此通道传输,目标网站只能看到VPN服务器的IP地址,传输内容被加密,提升了公共Wi-Fi下的安全性。

- 苹果手机使用:

- 从App Store下载并安装知名VPN服务提供商的应用程序。

- 打开应用,注册/登录账户。

- 通常只需点击应用内的

连接按钮即可建立VPN连接。 - 连接成功后,状态栏会出现

VPN图标。

- 优点: 全局加密,保护所有应用流量;隐藏IP效果好;增强公共网络安全。

- 注意: VPN服务商的选择是关键,需考察其隐私政策(是否记录日志)、服务器分布、速度和可靠性,优质服务通常需要付费订阅。

Tor 浏览器:洋葱路由实现强匿名

- 原理: Tor网络将你的流量通过全球志愿者运营的多个中继节点随机路由,每个节点只知道上一个和下一个节点,最终出口节点访问目标网站,目标网站看到的是出口节点的IP。

- 苹果手机使用:

- 在App Store下载官方

Tor Browser for iOS。 - 打开浏览器,首次启动可能需要配置连接(通常点击

连接即可)。 - 通过Tor浏览器访问网站即可享受匿名性。

- 在App Store下载官方

- 优点: 提供极高的匿名性层级。

- 注意: 速度通常较慢,仅适用于浏览器流量,不保护其他应用;某些网站可能限制或识别Tor出口节点。

切换网络连接:利用移动数据

- 原理: 当你从Wi-Fi切换到蜂窝移动数据(4G/5G)时,你的设备会获得由移动运营商分配的一个新的公网IP地址(通常属于运营商IP池),这自然切断了之前Wi-Fi连接所使用的IP与当前活动的直接关联。

- 操作: 在控制中心关闭Wi-Fi,确保蜂窝数据已开启。

- 优点: 简单快速,无需额外工具。

- 注意: IP地址仍然存在且可被记录,只是换成了移动网络的IP;移动网络IP同样具有地理属性。

隐私浏览器的谨慎使用

- 苹果的Safari浏览器

无痕浏览模式主要防止本地浏览历史、Cookie等被记录在设备上,它不会隐藏你的IP地址或加密网络流量,网站服务器依然可以获取你的真实IP。

- 苹果的Safari浏览器

如何选择适合你的方法?

- 追求便捷与基础保护: 在陌生公共Wi-Fi下,优先使用移动数据或开启VPN。

- 注重高强度匿名浏览: 选择Tor浏览器(接受其速度限制)。

- 需要全局加密和IP隐藏(尤其所有应用流量): 付费的可靠VPN服务是综合最佳选择。

- 特定场景临时需求: 可配置代理服务器(务必确保来源可靠)。

法律与道德的清晰边界

必须强调,隐藏IP地址的技术本身是中性的,其合法性完全取决于使用目的,这些方法应用于:

- 保护个人网络活动隐私,防止不必要的追踪。

- 增强公共网络连接的安全性。

- 在符合当地法规的前提下,访问互联网信息。

任何利用技术手段进行非法活动(如黑客攻击、欺诈、访问非法内容)都是被严格禁止的,并将承担法律责任,技术的价值在于赋予用户保护自身合法隐私权益的能力。

数字时代,知晓并合理运用这些工具,就像为手机隐私上了一把可控的锁,选择权在你手中——了解风险,善用方法,在便捷与安全之间找到平衡点,才能真正成为自己数据的主人,保护隐私并非隐藏行为,而是对个人网络空间主权的正当维护。

评论列表 (1)

苹果手机没有官方访客模式,建议谨慎使用第三方应用隐藏功能以避免隐私泄露风险,保护个人隐私需注重设置密码和权限管理等措施降低潜在威胁和风险隐患等危害行为的发生概率!

2025年10月08日 21:51