如何查询电脑是否被监控?实用检测指南

电脑风扇莫名狂转,键盘灯闪烁异常,文件似乎被翻动过…这些细微迹象是否让你心头一紧?身处数字时代,了解如何识别电脑监控不仅是技术需求,更是保护个人隐私的必要手段,本文将提供清晰、合法的检测方法。

察觉异常:监控的蛛丝马迹

电脑被监控时,往往会出现一些反常现象:

- 性能显著下降:开机变慢、程序卡顿、风扇持续高速运转(非高负荷任务时)。

- 网络活动异常:网络指示灯频繁闪烁(无操作时),流量消耗激增(可通过任务管理器查看)。

- 系统行为古怪:鼠标指针自行移动、文件无故打开关闭、摄像头指示灯意外亮起、弹出不明程序警告。

- 可疑文件踪迹:发现陌生程序或服务(尤其名称随机、难以辨认)、启动项中出现未知内容、硬盘空间异常减少。

自查操作指南

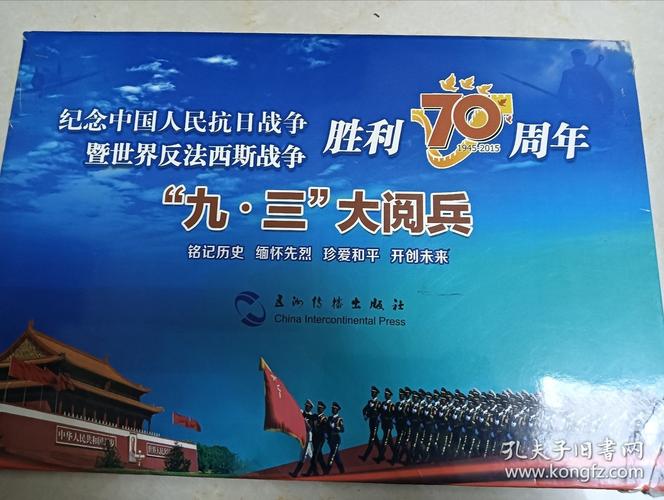

Windows 系统检测

- 检查运行进程:

- 按下

Ctrl + Shift + Esc打开任务管理器。 - 切换到“进程”选项卡,仔细查看列表,对占用高CPU、内存或磁盘的陌生进程保持警惕,右键点击可疑进程,选择“打开文件所在位置”,查看其来源是否可靠。

- 按下

- 审查启动项:

- 在任务管理器中切换到“启动”应用选项卡,禁用任何你不认识或不需要开机自启的程序(右键选择“禁用”)。

- 补充检查:按下

Win + R,输入shell:startup和shell:common startup回车,查看用户与公共启动文件夹内是否有可疑快捷方式或程序。

- 查看已安装程序:

进入“设置” > “应用” > “应用和功能”,按安装日期排序,排查近期安装的未知软件。

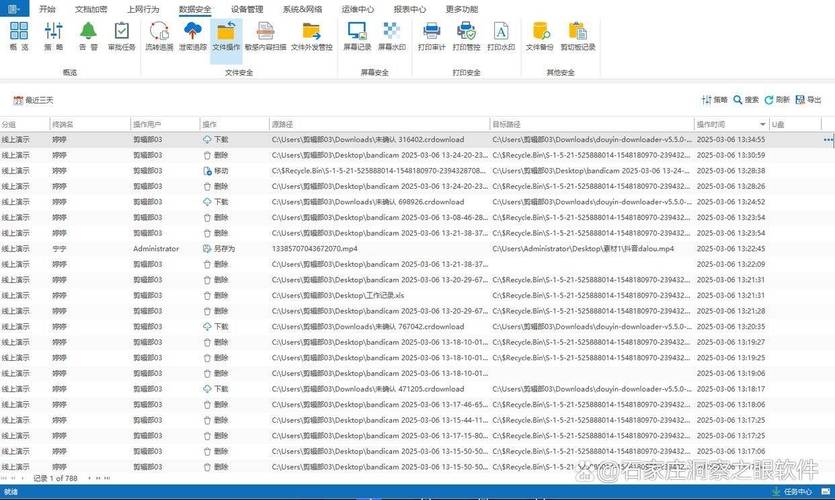

- 检查网络连接:

- 在任务管理器“性能”选项卡中选择网络,点击“打开资源监视器”,在“网络”选项卡中,查看所有建立连接的进程,识别非系统、非你主动运行程序的网络活动。

- 使用专业工具(如 Wireshark、GlassWire)可进行更深入流量分析(需一定技术基础)。

- 查阅系统日志(进阶):

- 按下

Win + R,输入eventvwr.msc打开事件查看器,查看“Windows 日志”下的“系统”、“安全”、“应用程序”日志,筛选“错误”或“警告”事件,寻找异常记录。

- 按下

macOS 系统检测

- 活动监视器检查:

- 打开“应用程序” > “实用工具” > “活动监视器”。

- 在“CPU”、“内存”、“能耗”、“磁盘”、“网络”各选项卡中,查找高资源占用且名称可疑的进程,双击进程可查看详细信息。

- 审查登录项:

- 进入“系统设置” > “通用” > “登录项”,移除可疑的自动登录应用。

- 检查后台运行项:系统设置 > 用户与群组 > 你的用户名 > 登录项(“打开时”标签页)。

- 检查启动守护进程/代理:

- 打开终端(应用程序 > 实用工具)。

- 输入

launchctl list | grep -v "com.apple"查看非苹果官方的启动项(输出复杂,需谨慎判断)。 - 检查目录:

/Library/LaunchAgents,~/Library/LaunchAgents,/Library/LaunchDaemons(需显示隐藏文件),发现不明.plist文件需警惕。

- 查看网络连接:

- 在活动监视器“网络”选项卡中查看各进程的流量情况。

- 使用终端命令

lsof -i查看所有网络连接及对应进程。

通用高级检测方法

- 定期全盘杀毒/反间谍扫描:使用信誉良好的安全软件(如卡巴斯基、Bitdefender、Malwarebytes)进行深度扫描。

- 监控摄像头/麦克风指示灯:物理遮挡是防偷拍偷录的最简单有效方法,留意指示灯是否在未使用时激活。

- 检查浏览器插件/扩展:恶意扩展可能记录键盘输入或浏览历史,定期审查并禁用不需要的扩展。

重要法律与道德警示

- 仅限本人设备:本文所有方法仅适用于你拥有完全所有权和管理权限的电脑,擅自检测他人(如公司配发、家人共享)电脑可能违法。

- 公司设备须知:公司电脑通常安装合法监控软件用于安全管理,检测或绕过此类监控违反公司规定,可能导致严重后果,使用前务必了解并遵守公司IT政策。

- 尊重隐私红线:任何形式的非授权监控他人设备都是对隐私的严重侵犯,违反《中华人民共和国网络安全法》、《个人信息保护法》等法律法规,将承担法律责任。

- 技术是把双刃剑:了解监控知识是为自保,而非侵害他人,保持技术敏感度的同时,更要恪守法律与道德底线。

技术赋予我们洞察的能力,而良知指引我们洞察的边界。 掌握电脑监控的识别方法,如同在数字世界筑起一道透明的防护墙——它让我们看清潜在的风险,同时提醒自己绝不成为风险的源头,在信息自由流动的时代,对技术的审慎运用与对隐私的敬畏之心,是每一位数字公民不可或缺的素养。

评论列表 (1)

查询电脑监控方法需合法合规,目的为保障信息安全和用户隐私。

2025年10月18日 11:12