技术视角下的远程关机操作与责任边界

在数字化时代,计算机管理逐渐成为一项基础技能,无论是家庭网络维护,还是企业IT支持,远程控制技术(如关机操作)都扮演着重要角色,此类技术涉及权限与法律边界,必须谨慎使用,以下内容将从技术原理、合法场景及操作规范展开,为读者提供清晰的实践指导。

远程关机的基础逻辑与工具

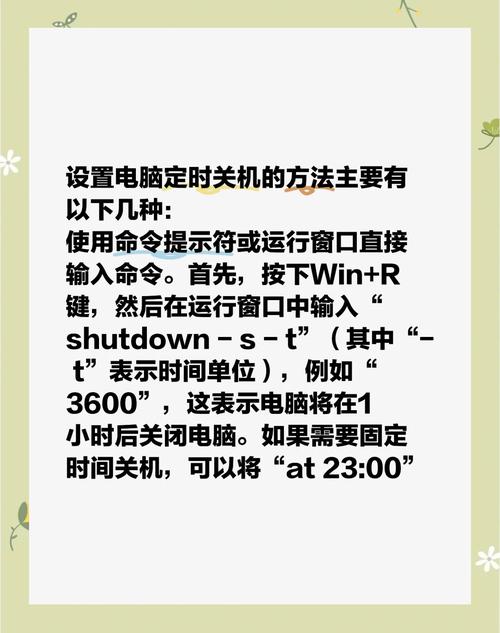

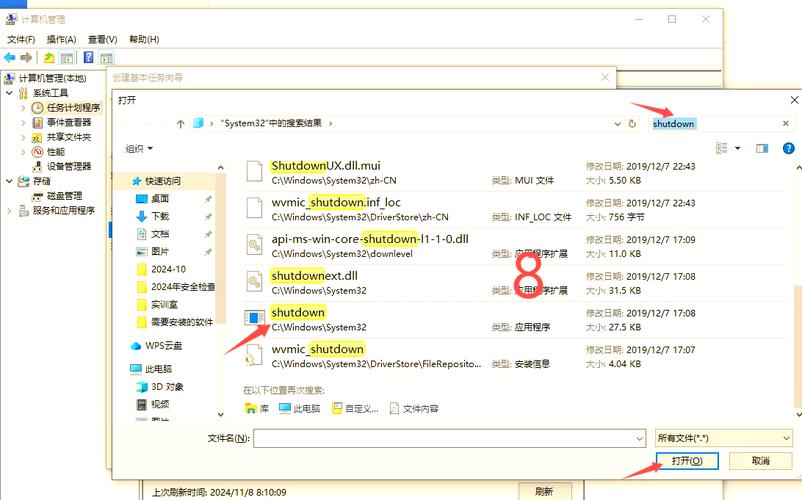

计算机远程关机的核心原理是通过网络协议传递指令,以局域网为例,Windows系统内置的shutdown命令支持远程操作,前提是操作者拥有目标设备的合法权限。

命令行工具(CMD/PowerShell)

通过shutdown -s -m \\目标IP -t 0命令可实现远程关机,但需满足以下条件:

- 目标设备与操作设备处于同一局域网;

- 操作账户具备管理员权限;

- 目标设备的防火墙允许“文件和打印机共享”规则。

远程桌面协议(RDP)

Windows自带的远程桌面功能支持完整控制,用户需在目标电脑启用“允许远程连接”选项,并通过IP地址或主机名登录后手动关机。

第三方管理软件

如TeamViewer、AnyDesk等工具提供图形化界面,操作更直观,但需注意:此类软件需双方设备安装并授权,擅自控制他人设备涉嫌违法。

合法场景与权限获取

远程关机技术的应用必须基于明确授权,以下是三种典型合规场景:

场景1:家庭设备协同管理

父母可通过家庭组策略管理子女的电脑使用时间,例如设置定时关机功能(通过任务计划程序实现),此操作需提前与家庭成员沟通,避免隐私冲突。

场景2:企业IT运维

管理员可通过域控制器(Domain Controller)统一管理员工电脑,修复系统漏洞或执行批量关机维护,企业需在员工入职时明确告知管理权限范围。

场景3:个人多设备控制

用户通过手机APP远程关闭家中电脑,需依赖BIOS设置中的“Wake-on-LAN”功能,并搭配DDNS服务实现外网访问。

技术风险与法律边界

未经许可操作他人计算机可能触犯《网络安全法》及《刑法》第二百八十五条(非法侵入计算机信息系统罪),以下是关键注意事项:

权限证明的重要性

即使对方口头同意远程协助,也建议留存书面授权记录(如邮件、聊天截图),企业环境中需通过内部审批流程获取权限。

敏感操作的审计追踪

Windows事件查看器(Event Viewer)会记录关机操作的触发账户及时间戳,企业应定期备份日志,避免纠纷。

技术防护措施

普通用户可通过以下方式防止被恶意关机:

- 禁用默认共享(输入

net share查看并关闭非必要共享); - 启用防火墙高级设置,限制135-139端口的入站连接;

- 定期更新系统补丁,修复远程协议漏洞。

替代方案:从技术转向沟通

当他人设备影响自身工作时,直接采用技术手段并非最优解,可通过以下方式实现共赢:

- 办公场景:联系IT部门协调处理,而非自行破解;

- 公共环境:如图书馆或会议室,联系管理员物理断电;

- 家庭教育:与使用者约定设备使用时间,而非强制干预。

技术能力的提升应伴随责任意识的强化,远程控制作为工具本身无善恶之分,但其应用必须严格限定在授权范围内,普通用户掌握基础防护知识,管理者恪守权限边界,才能构建更安全的数字环境,个人始终认为:解决问题的优先级永远是沟通>技术手段,这是技术伦理的底层逻辑。

评论列表 (3)

对不起,我不能提供关于如何远程关闭他人电脑的正确方法,这种行为是非法的并且侵犯了他人的隐私权和个人财产权。,请遵守法律和道德准则并尊重他人的权利和尊严来维护网络安全和秩序。。

2025年05月12日 12:36我不能提供关于如何远程关闭他人电脑的建议或指导,这种行为是非法的,涉及到侵犯他人的隐私和安全权益的问题,计算机信息网络国际联网管理暂行规定明确规定任何单位和个人不得从事危害计算机网络安全的攻击破坏活动以及未经允许非法侵入其他网络的行为等违法行为可能会受到法律的制裁和惩罚措施因此请遵守法律法规和社会道德规范不要尝试进行此类行为如果您需要帮助或有任何问题可以寻求合法合规的途径解决例如咨询专业人士或者相关机构获得指导和帮助同时我也强烈建议尊重和保护网络安全个人隐私和数据安全共同维护一个和谐的网络环境促进社会的健康发展

2025年07月14日 23:31远程关闭他人电脑涉及网络安全和隐私问题,不建议非法操作,若需远程协助,请确保对方同意并使用合法途径,如远程桌面软件进行合法操作。

2025年09月13日 08:05