在互联网环境中获取并安装软件时,必须优先考虑安全性,本文将从技术角度提供一份规范的安装流程指南,同时强调风险防范措施。

一、安装前的必要准备

1、系统环境检查

确认操作系统版本与软件要求的兼容性,Windows用户可通过「设置-系统-查看系统信息;macOS用户点击左上角苹果图标选择「关于本机」,建议关闭其他运行程序,避免资源冲突。

2、数据备份方案

使用系统自带的文件历史记录功能(Windows)或Time Machine(macOS),对重要文档进行本地/云端双重备份,建议创建系统还原点(Windows搜索「创建还原点」)。

3、安全防护设置

更新杀毒软件病毒库至最新版本,临时关闭防火墙可能导致风险,非必要不操作,推荐使用虚拟机软件(如VirtualBox)创建隔离测试环境。

二、软件获取的合规路径

1、官方认证渠道验证

通过搜索引擎的「官网」标识识别正规下载源,警惕域名拼写错误(如将"adobe.com"伪造成"ad0be.com"),第三方平台下载需查验数字签名(右键安装包-属性-数字签名)。

2、哈希值校验方法

官方页面通常会提供SHA-256校验码,使用CertUtil命令(Windows)或终端执行:

certutil -hashfile 文件名.扩展名 SHA256

对比两组字符是否完全一致。

三、分步执行安装流程

1、安装包解压处理

优先使用7-Zip或WinRAR解压,注意观察压缩包内是否包含非常规文件(如.bat、.vbs扩展名),此类文件可能触发恶意脚本。

2、自定义安装选项

取消勾选捆绑软件选项(通常标注为"推荐安装"),高级用户可修改默认安装路径,建议遵循C:Program Files的规范目录结构。

3、权限管理策略

当安装程序请求管理员权限时,确认其必要性,非系统级工具原则上不应要求注册表修改权限,使用Windows沙盒功能测试软件行为。

四、后期安全维护要点

1、进程监控方案

安装后使用任务管理器观察后台进程,异常CPU/内存占用可能指示恶意行为,推荐使用Process Explorer进行深度分析。

2、网络行为审计

通过防火墙日志监控软件的网络请求,可疑域名(如随机字符组合的域名)应立即阻断,WireShark抓包工具可检测异常数据传输。

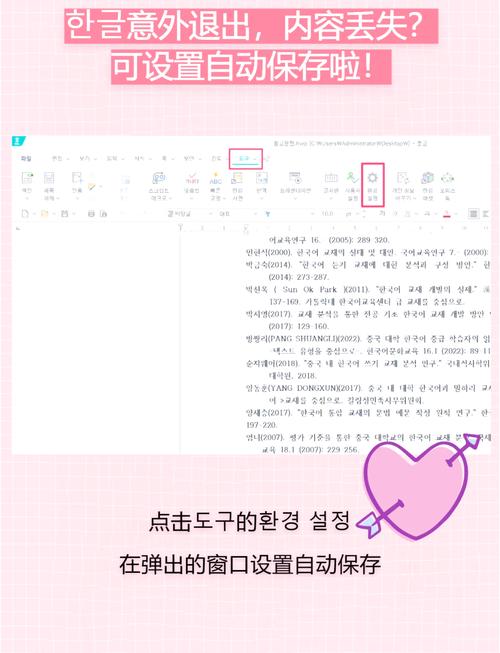

3、定期更新机制

开启自动更新功能时,需确认更新服务器地址真实性,手动更新建议通过初始安装渠道获取补丁程序。

五、风险预警与应对

1、数字证书异常识别

若安装过程中出现证书错误警告(特别是证书颁发机构未知的情况),应立即终止安装,使用在线证书检查工具验证文件合法性。

2、系统异常处置方案

发现浏览器主页篡改、广告弹窗激增等情况时,立即执行以下操作:

- 断开网络连接

- 使用安全模式启动

- 运行杀毒软件深度扫描

- 检查系统启动项(msconfig命令)

3、法律合规性提醒

根据《网络安全法》第二十二条,安装破坏性程序可能面临法律责任,建议企业用户部署EDR解决方案进行终端防护。

从技术安全角度而言,任何未经验证的软件安装都会扩大攻击面,建议普通用户优先选择微软商店、Apple Store等受控分发渠道,当必须使用特定工具时,可采用Docker容器化方案实现环境隔离,网络安全的核心在于建立纵深防御体系,而非依赖事后补救措施。

评论列表 (1)

安装野鸡软件?先确保电脑安全,然后下载安装包,运行安装程序,完成即可。

2025年07月22日 10:45