电脑455端口关闭指南:提升安全的关键一步

在数字化时代,开放的端口如同房屋上未上锁的门窗,成为潜在威胁的入口,455端口因其在特定服务中的应用,若管理不善,可能成为攻击者窥探您系统的通道,及时发现并关闭不必要的455端口,是加固计算机安全防线的基础措施。

理解455端口:风险与必要性

455端口并非操作系统默认的核心服务端口,它主要关联以下场景:

文件共享与传输协议: 某些旧版或特定厂商的文件共享服务、FTP扩展服务可能使用此端口。

专用软件通信: 部分企业级应用程序或硬件设备(如某些打印机管理、工业控制系统组件)可能将其配置为内部通信端口。

潜在风险点: 若该端口在您的电脑上开放且未被已知安全软件或服务使用,极有可能成为攻击者扫描和利用的目标,攻击者可能尝试通过此端口注入恶意软件、窃取数据或建立后门连接。

关键安全原则: 最小化开放端口是网络安全的核心策略,任何非必需开放的端口都应保持关闭状态,严格遵循“按需启用”原则,从根本上缩小攻击面。

精准定位:确认455端口状态

操作前,务必明确455端口当前是否确实在您的电脑上开放并处于监听状态。

Windows 系统:

如果返回包含“LISTENING”状态且本地地址为

:455的行(TCP 0.0.0.0:455 0.0.0.0:0 LISTENING 1234),则表明455端口正在被某个进程(PID 为 1234)监听。记录下该进程的 PID(最后一列数字)。

以管理员身份运行命令提示符(CMD)或 PowerShell:右键点击“开始”按钮,选择“命令提示符(管理员)”或“Windows PowerShell(管理员)”。

输入命令:

netstat -ano | findstr :455观察结果:

Linux 系统:

如果返回包含“LISTEN”状态且地址为

:455的行(tcp 0 0 0.0.0.0:455 0.0.0.0:* LISTEN 5678/processname),则表明455端口正在被进程名(如processname)和 PID(如5678)监听。记录下进程名和 PID。

打开终端(Terminal)。

输入命令:

sudo netstat -tulnp | grep :455观察结果:

彻底关闭:方法与步骤

找到监听455端口的源头进程后,即可采取针对性措施关闭端口:

终止关联进程 (临时性关闭)

Windows:

在管理员命令提示符/PowerShell中,输入:

taskkill /F /PID <记录的PID>(将<记录的PID>替换为实际数字,如taskkill /F /PID 1234)。再次运行

netstat -ano | findstr :455确认端口已不再监听。Linux:

在终端输入:

sudo kill -9 <记录的PID>(将<记录的PID>替换为实际数字,如sudo kill -9 5678)。再次运行

sudo netstat -tulnp | grep :455确认端口状态。注意: 此方法仅终止当前进程,重启相关服务或电脑后,该端口可能随进程自动启动而再次开放,适用于临时阻断或测试。

禁用或卸载关联服务/软件 (永久性关闭)

识别进程来源:

Windows: 在任务管理器中(Ctrl+Shift+Esc),切换到“详细信息”选项卡,根据 PID 找到对应进程,查看其“描述”或“命令行”信息,判断是哪个程序或服务。

Linux: 记录的命令结果通常直接包含进程名 (

5678/processname),通过进程名即可判断。采取行动:

Windows: 按

Win + R,输入services.msc回车,打开服务管理器,根据之前识别的服务名(或进程对应的服务名)找到该服务,右键点击,选择“属性”,将“启动类型”设置为“禁用”,然后点击“停止”按钮。务必谨慎操作! 仅禁用您明确知道来源且确认可禁用的服务,禁用关键系统服务可能导致功能异常。Linux: 使用系统服务管理命令(如

systemctl),停止并禁用服务:sudo systemctl stop 服务名和sudo systemctl disable 服务名,同样,必须确认服务来源和必要性。非必需软件: 如果发现是某个不再需要或不认识的应用程序占用了455端口,最安全彻底的方法是卸载该软件,通过系统控制面板(Windows)或包管理器(Linux, 如

sudo apt remove 软件名)完成卸载。系统或必需服务:

配置软件更改监听端口: 如果该端口是某个必需软件(如特定打印机管理工具)使用的,且无法卸载,尝试进入该软件的设置或配置文件,寻找网络或端口配置选项,将监听端口从455更改为其他端口(最好是软件允许修改且符合安全规范),修改后重启软件生效。

配置防火墙严格管控 (关键防御层)即使终止了进程或服务,配置防火墙阻止对455端口的访问仍是至关重要的纵深防御措施,尤其当无法完全确认内部进程是否绝对安全时。

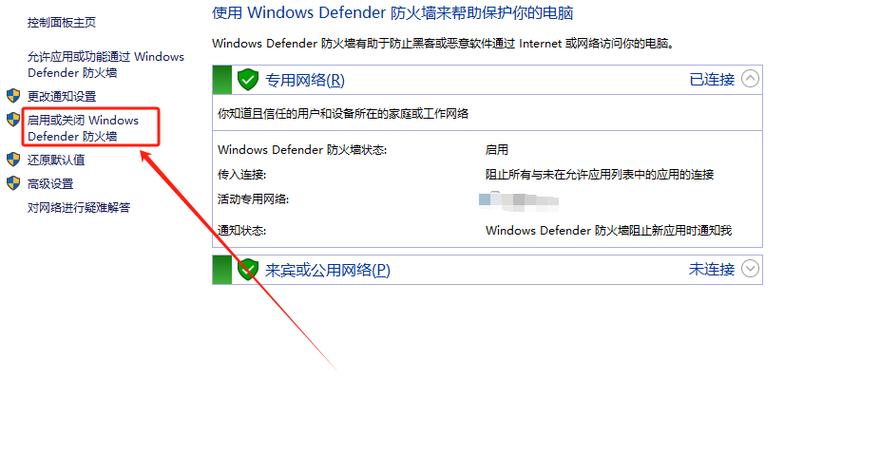

Windows 防火墙:

控制面板 -> Windows Defender 防火墙 -> 高级设置。

在“入站规则”中,点击右侧“新建规则...”。

规则类型选择“端口”,下一步。

选择“TCP”,特定本地端口输入

455,下一步。选择“阻止连接”,下一步。

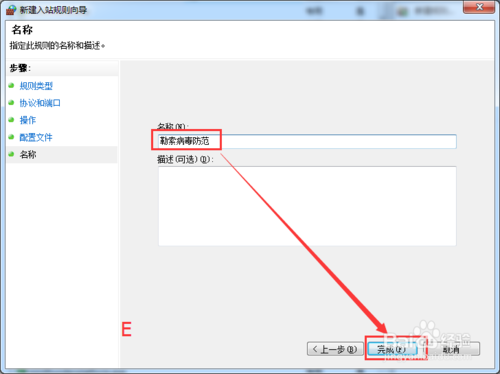

应用规则到所有配置文件(域、专用、公用),下一步。

为规则命名(如“阻止 TCP 455 端口入站”),描述可选,完成。

同样方法,在“出站规则”中创建规则阻止本地程序主动向外连接455端口(如果不需要,可选做)。

Linux 防火墙 (以 UFW 为例):

安装 UFW (如未安装):

sudo apt install ufw(Debian/Ubuntu)。启用 UFW:

sudo ufw enable。阻止入站连接:

sudo ufw deny in 455/tcp。阻止出站连接(如需要):

sudo ufw deny out 455/tcp。检查规则:

sudo ufw status verbose。

持续维护:安全习惯养成

定期端口扫描: 使用

netstat、ss(Linux) 或可靠的第三方端口扫描工具(仅扫描本机),定期检查开放端口,及时发现异常。保持更新: 操作系统、防火墙、所有安装的软件(尤其是可能监听网络端口的软件)必须及时更新,修补已知漏洞。

最小权限运行: 日常使用电脑时,尽量使用标准用户账户而非管理员账户,降低恶意程序利用高权限开放端口或进行破坏的可能性。

安装并更新安全软件: 使用信誉良好的防病毒和反恶意软件解决方案,并保持其病毒库和引擎为最新状态,提供实时防护。

强化防火墙策略: 严格遵循“默认拒绝,按需允许”的原则配置防火墙规则。

个人观点: 端口管理绝非一劳永逸的任务,而是持续安全实践的基础环节,面对不断演变的网络威胁,主动关闭如455这样非必需的端口,配合严格的防火墙规则,就像为数字堡垒加固每一块砖石,真正的安全防护始于对系统细节的清醒认知和毫不松懈的日常维护,将潜在风险隔绝在外远胜于漏洞发生后的补救,保持警惕,定期审视系统状态,是每一位计算机使用者守护自身数据与隐私的必要责任。

标签: 禁用 455端口

评论列表 (1)

关闭电脑455端口可提升安全,需先确认端口状态,然后终止相关进程或禁用服务,最后配置防火墙阻止访问,定期维护和更新是保障安全的关键。

2025年12月02日 22:38