端口号的基础认知

端口号本质上是计算机与外部设备交互的“门牌号”,范围从0到65535,0-1023为系统保留端口(如80对应HTTP服务),1024-49151为注册端口,49152以上为动态私有端口,开放端口的核心逻辑是:允许特定端口的数据流通过防火墙或路由器,而非直接修改硬件。

开放前的必要准备

确认目标端口号

不同应用需开放不同端口,例如MySQL默认使用3306,Minecraft服务器常用25565,用户需通过软件文档或管理员权限查询具体需求。检查端口占用情况

在命令行输入netstat -ano(Windows)或ss -tuln(Linux),可查看当前被占用的端口,若目标端口已被占用,需关闭冲突程序或更换端口。

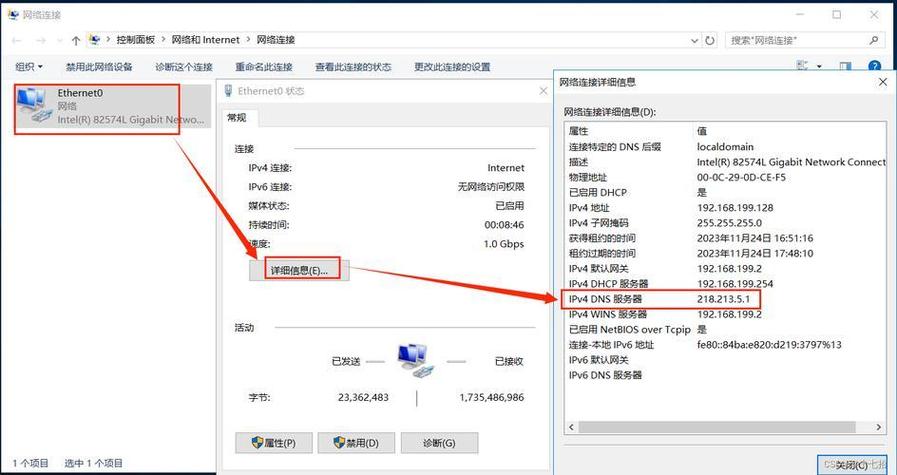

记录本机IP地址

通过ipconfig(Windows)或ifconfig(Linux)获取本地局域网IP,路由器配置时会用到此信息。

Windows系统开放端口操作指南

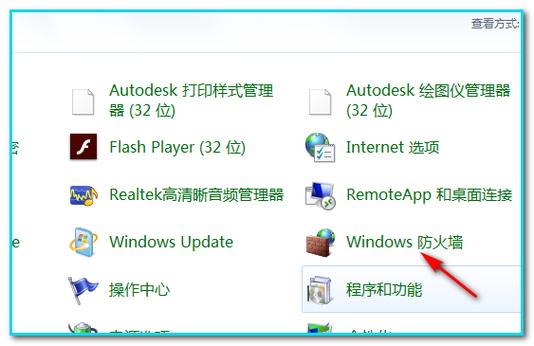

方法1:通过防火墙设置

- 打开控制面板→系统和安全→Windows Defender防火墙→高级设置

- 右击“入站规则”→新建规则→选择“端口”→填写目标TCP/UDP端口号

- 选择“允许连接”→勾选域/专用/公用网络→命名规则并保存

方法2:路由器端口映射(适用于外网访问)

- 浏览器登录路由器管理页面(通常为192.168.1.1或192.168.0.1)

- 找到“虚拟服务器”或“端口转发”选项

- 输入内网IP、外部端口(对外开放的端口)、内部端口(设备实际使用的端口)

- 保存设置并重启路由器生效

Linux系统开放端口方案

方案1:使用iptables命令

# 开放TCP 8080端口 sudo iptables -A INPUT -p tcp --dport 8080 -j ACCEPT # 开放UDP 5000端口 sudo iptables -A INPUT -p udp --dport 5000 -j ACCEPT # 保存规则(CentOS/RHEL) service iptables save # Ubuntu需安装iptables-persistent sudo netfilter-persistent save

方案2:配置UFW防火墙(推荐新手)

# 允许TCP端口 sudo ufw allow 22/tcp # 允许特定范围端口 sudo ufw allow 3000:4000/tcp # 启用防火墙 sudo ufw enable

端口开放后的验证方法

- 本地测试:在CMD输入

telnet 127.0.0.1 端口号,若显示连接成功即配置正确 - 外网检测:使用在线工具(如PortCheckTool)扫描公网IP的端口状态

- 应用层验证:直接运行目标程序,测试联机或远程访问功能

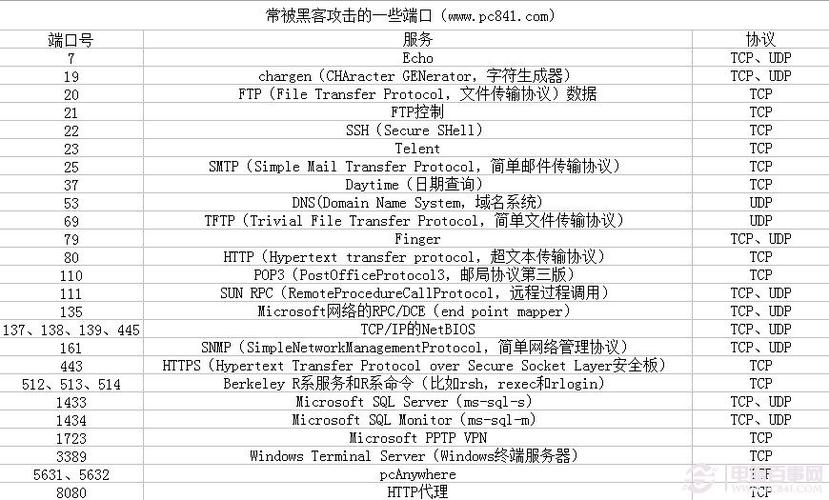

安全风险与防护建议

开放端口相当于扩大设备的“暴露面”,不当操作可能导致以下风险:

- 漏洞攻击:黑客可能通过开放端口发起暴力破解或注入攻击

- 恶意软件传播:未加密的端口易被蠕虫病毒利用

- 数据泄露:配置错误可能暴露数据库或文件服务

防护措施:

- 优先使用非默认端口(例如将SSH端口从22改为5022)

- 配置防火墙仅允许特定IP访问敏感端口

- 定期使用Nmap扫描工具检查异常开放端口

- 重要服务启用双因素认证或VPN隧道

评论列表 (0)